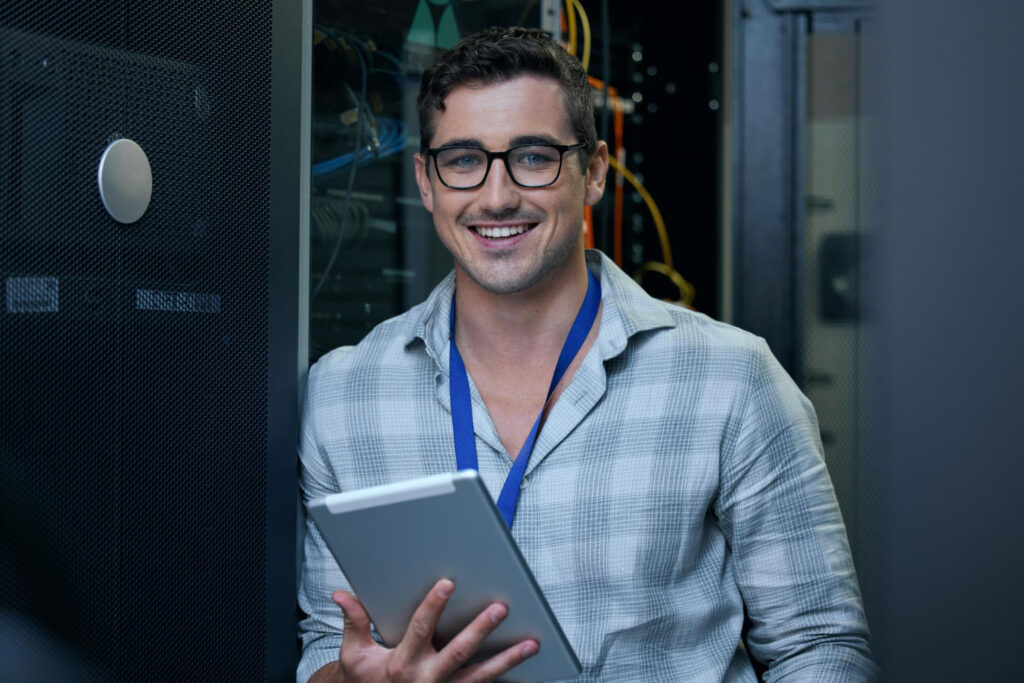

Szafa serwerowa – jaką wybrać?

Szafa serwerowa to specjalistyczna obudowa przeznaczona do bezpiecznego montażu serwerów, urządzeń sieciowych oraz systemów zasilania i chłodzenia. Jej podstawową funkcją jest ochrona sprzętu IT przed uszkodzeniami mechanicznymi, kurzem i nieautoryzowanym dostępem, a także utrzymanie porządku w okablowaniu. Odpowiednio dobrana konstrukcja ułatwia codzienną administrację, przyspiesza serwis oraz ogranicza ryzyko przestojów systemów. Właściwy wybór wpływa na stabilność …